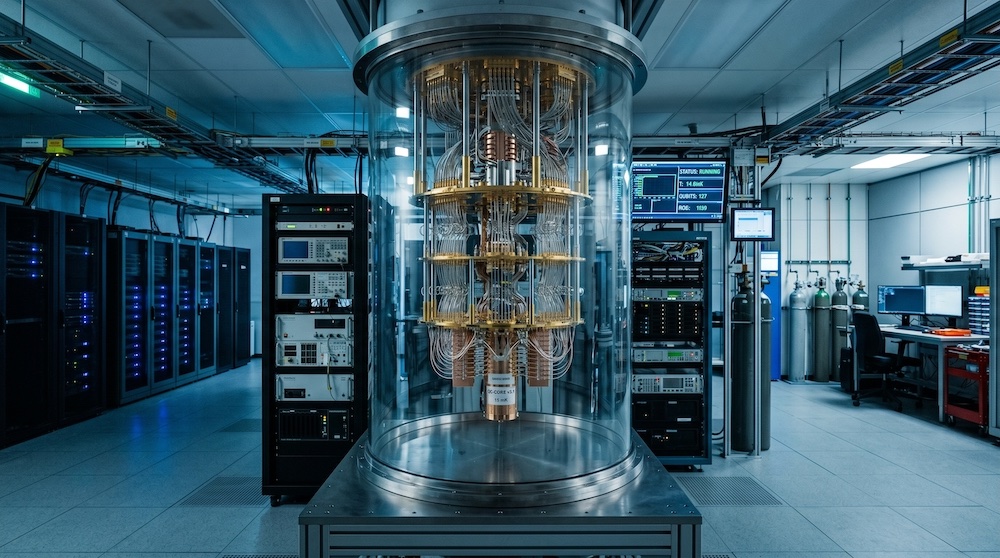

La promesa de la computación cuántica ha traspasado la frontera de la ciencia ficción para convertirse en una inminente urgencia logística y estratégica para la ciberseguridad corporativa. Durante años, la transición hacia la criptografía post-cuántica (PQC) se contempló como un proyecto a largo plazo, diseñado para evitar que futuros superordenadores destrozaran los algoritmos de seguridad actuales como RSA.

Sin embargo, la estandarización histórica de los algoritmos de resistencia cuántica por parte del NIST en agosto de 2024, mediante los estándares FIPS 203, 204 y 205, proporcionó involuntariamente a los desarrolladores de malware un manual de instrucciones perfecto. Hoy, la amenaza cuántica ya no es una hipótesis de laboratorio; es un arma ofensiva que los cibercriminales están desplegando activamente para blindar sus operaciones, exigiendo a las empresas una modernización inmediata de sus defensas.

La manifestación más palpable de este salto evolutivo se materializó a principios de 2026 con el descubrimiento del ransomware Kyber. Este grupo criminal hizo saltar todas las alarmas de la industria al proclamarse como la primera organización en adoptar el algoritmo de encapsulación de claves post-cuántico ML-KEM1024 (el nivel de máxima seguridad del estándar FIPS 203) para proteger los archivos secuestrados de sus víctimas.

El análisis forense de estas campañas reveló un ataque híbrido meticulosamente diseñado para paralizar infraestructuras corporativas enteras, dirigiendo sus ofensivas tanto contra hipervisores VMware ESXi como contra servidores de archivos Microsoft Windows dentro de la misma red comprometida, empleando además herramientas legítimas del sistema operativo para destruir las copias de seguridad locales y borrar los registros de eventos.

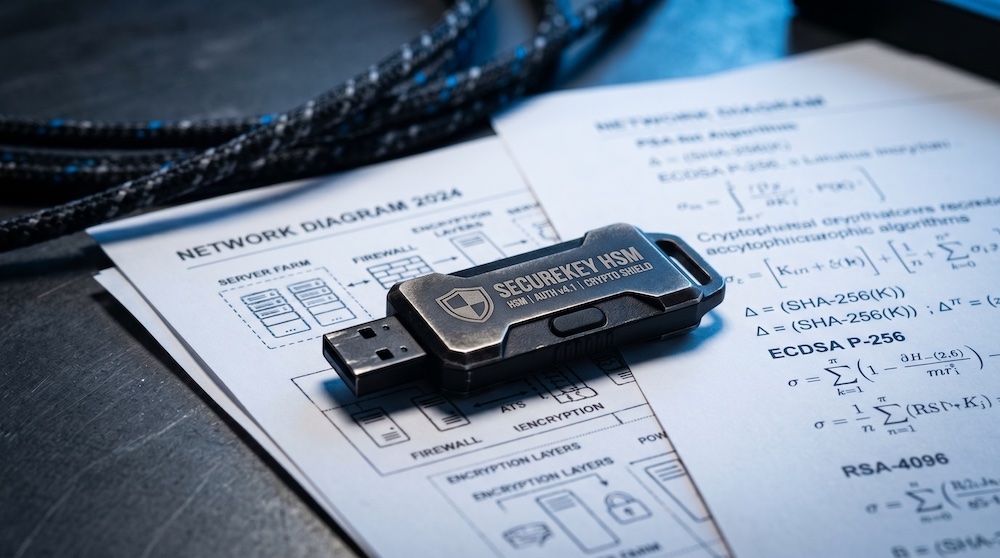

No obstante, lo más revelador de este incidente fue la profunda discrepancia tecnológica entre sus distintas versiones, dejando al descubierto las verdaderas prioridades del cibercrimen. Al diseccionar la variante desarrollada para entornos Linux y VMware ESXi, los investigadores descubrieron que sus afirmaciones cuánticas eran una farsa comercial; el código estaba escrito en C++ antiguo y utilizaba criptografía tradicional débil como ChaCha8 y RSA-4096. Por el contrario, la variante diseñada para los ecosistemas Windows representó un hito histórico.

Programada en el moderno lenguaje Rust, esta versión implementó un esquema de cifrado híbrido auténtico y matemáticamente irrompible, combinando AES-256-CTR con X25519 y el algoritmo post-cuántico Kyber1024, todo ello alimentado por un sistema paranoico de generación de aleatoriedad extraído del reloj del sistema, el procesador y la memoria RAM. El mensaje para los comités de dirección es cristalino: los hackers están concentrando su I+D más devastador en destruir los ecosistemas Windows empresariales.

Secuestros a prueba de futuro y la hemorragia del espionaje a largo plazo

La integración de la criptografía post-cuántica en el malware no es un simple alarde técnico, sino una estrategia económica fríamente calculada para garantizar un secuestro inquebrantable. Históricamente, errores en el código del ransomware o incautaciones policiales permitían en ocasiones recuperar los datos sin pagar. El ransomware a prueba de futuro erradica esa esperanza. Al basarse en la compleja matemática de retículos del algoritmo ML-KEM, los extorsionadores se aseguran de que ni siquiera un ordenador cuántico gubernamental en la próxima década pueda descifrar los archivos sin la clave privada.

Este nivel de daño permanente obliga a los directores de tecnología a replantearse la viabilidad real de sus estrategias de recuperación ante desastres. Si el cifrado es inquebrantable, la única salvación corporativa radica en poseer sistemas de copias de seguridad verdaderamente inmutables, aislados y gestionados por expertos, como los que Bullhost aloja en sus Centros de Proceso de Datos locales securizados bajo normativas ISO 27001 e ISO 20000.

De forma paralela al ruido del ransomware, existe un frente de batalla mucho más silencioso e insidioso: la estrategia conocida como «Robar ahora, descifrar después» (HNDL). Grupos de espionaje avanzados y estados-nación están infiltrándose en redes troncales para exfiltrar exabytes de tráfico y repositorios de datos corporativos que actualmente viajan protegidos con cifrado tradicional.

Aunque hoy esa información es un galimatías matemático incomprensible, se almacena meticulosamente en inmensos centros de datos oscuros a la espera de que los futuros ordenadores cuánticos adquieran la potencia necesaria para desencriptarlos retroactivamente. Cualquier diseño de ingeniería, fórmula farmacéutica o secreto de fusiones empresariales que tenga un ciclo de vida de confidencialidad superior a cinco años y transite hoy bajo protocolos legados está en peligro inminente.

Esta sofisticación criminal se extiende también a la infraestructura de comando y control (C2) de los propios atacantes. Marcos de malware avanzados como VoidLink ya establecen túneles encubiertos protegidos mediante criptografía resistente a la cuántica. Este despliegue táctico plantea un jaque mate a los equipos de defensa corporativos, ya que el tráfico que exfiltra datos de clientes se vuelve absolutamente indistinguible del tráfico corporativo legítimo. Los cortafuegos y sistemas de inspección profunda de paquetes tradicionales quedan cegados, permitiendo a los atacantes mantener accesos persistentes y prolongados sin levantar sospechas en infraestructuras muchas veces alojadas en jurisdicciones opacas.

La transición ineludible en el ecosistema corporativo de Microsoft

Frente a esta escalada, el grado de resiliencia del entorno sobre el cual opera la inmensa mayoría del tejido corporativo global, el ecosistema de Microsoft, se erige como el factor determinante de supervivencia. A través de su ambicioso Programa de Seguridad Cuántica, Microsoft ha puesto en marcha la transformación estructural más compleja de su historia, inyectando algoritmos post-cuánticos en SymCrypt, la biblioteca criptográfica central que da vida a Windows, Azure y Microsoft 365. Las capacidades del algoritmo ML-KEM ya se encuentran disponibles de forma general en Windows Server 2025 y clientes empresariales de Windows 11, permitiendo que el tráfico web sensible corporativo comience a repeler el espionaje a largo plazo.

La modernización se expande a una velocidad vertiginosa. Plataformas críticas como los Servicios de Certificados de Active Directory (ADCS) introducirán capacidades nativas post-cuánticas a principios de 2026, erradicando la suplantación a nivel de dominio. Paralelamente, los motores de identidad de Microsoft Entra ID y las suites colaborativas como Microsoft Teams, que sostiene el peso de las comunicaciones confidenciales de la alta dirección, están asimilando estas nuevas defensas para garantizar que los correos, archivos e identidades no sucumban en el futuro.

Sin embargo, la industria debe asimilar una dura realidad operativa: disponer de las últimas licencias de Windows Server 2025 no equivale mágicamente a estar protegido frente a un ataque post-cuántico. La transición hacia estos nuevos esquemas exige que la corporación identifique con precisión quirúrgica dónde y cómo se utiliza la criptografía en sus laberínticos sistemas heredados, orquestando políticas que desplieguen los nuevos algoritmos sin paralizar el negocio. Es en esta inmensa brecha de ingeniería donde la figura consultiva de proveedores especializados de alto valor, como Bullhost, se convierte en un socio vital para auditar dependencias ocultas y desplegar configuraciones seguras adaptadas a la madurez tecnológica de cada organización.

La reestructuración arquitectónica pasa por criptoagilidad y Zero Trust

Para sobrevivir a este entorno hipervolátil, las organizaciones deben abandonar la práctica de codificar protocolos de seguridad de forma estática en sus aplicaciones y adoptar de urgencia la criptoagilidad. Esta disciplina exige construir ecosistemas capaces de rotar, actualizar o reemplazar fulminantemente sus algoritmos criptográficos sin interrumpir las operaciones. Construir este entorno requiere un descubrimiento forense automatizado y un inventariado exhaustivo de cada activo que respire criptografía en la empresa, priorizando la modernización de aquellos sistemas que tutelan los datos de mayor impacto de negocio. La evaluación de la cadena de suministro de software es igualmente crítica, exigiendo a todos los proveedores hojas de ruta claras hacia el cumplimiento de los nuevos estándares cuánticos.

Aun habiendo consolidado un arsenal criptográfico ágil, los responsables de sistemas enfrentan otra verdad incontestable: el cifrado carece de utilidad si el atacante elude las murallas externas usurpando identidades legítimas. Ante herramientas como el ransomware Kyber, las compañías no pueden confiar solo en la solidez matemática. La adopción estricta de la arquitectura Zero Trust (Confianza Cero) emerge como la última y más vital línea de defensa. El obsoleto concepto de un perímetro corporativo interno seguro ha colapsado. Bajo Zero Trust, absolutamente ninguna conexión, identidad o dispositivo posee confianza inherente, tratando cada acceso como una amenaza latente que debe ser continuamente verificada.

En entornos Microsoft, esto significa elevar la identidad como el nuevo perímetro inquebrantable mediante Microsoft Entra ID y Microsoft Intune, evaluando el riesgo conductual, la geolocalización y la salud del dispositivo en tiempo real. Exige la implantación estricta del acceso de menor privilegio, asegurando que, si un terminal cae presa del cifrado cuántico, el malware no tenga permisos para moverse lateralmente hacia los servidores críticos, limitando drásticamente el radio de la explosión. Implica también asumir que la brecha se producirá tarde o temprano, fragmentando la red mediante microsegmentación y apoyándose en la inteligencia artificial de plataformas como Microsoft Defender para detonar respuestas de contención a la velocidad de los milisegundos.

Abordar este laberinto cuántico, destilar su complejidad y aplicarlo como directrices operativas funcionales sobrepasa ampliamente la capacidad de un departamento IT tradicional. Exige la visión consultiva experta de firmas como Bullhost, cuyo talento especializado orienta sus servicios hacia la protección estructural a largo plazo. Frenar las amenazas del mañana requiere actuar hoy; la pasividad frente al abismo cuántico ha dejado de ser una opción comercialmente viable.